This is the title

- 19/01/2018

شیوه های ممانعـت از Attack

شیوه های ممانعـت از Attack شاید برای شما نیز پیش آمده باشد که بخواهید بدانید چگونه می توان از حملات به سیستم خود پیشگیری نمایید. در […]

Read more - 13/02/2018

روش بهینه سازی و سئو جوملا

روش بهینه سازی و سئو جوملا در این مطلب قصد داریم به بررسی روش بهینه سازی و سئو جوملا برای شما کاربران عزیز بپردازیم. در ابتدای […]

Read more - 17/02/2018

نحوه نصب mod_security روی آپاچی

نحوه نصب mod_security روی آپاچی در این پست قصد داریم شما کاربران عزیز را با نحوه نصب mod_security روی آپاچی آشنا کنیم. امیدواریم مقاله نحوه نصب […]

Read more - 14/02/2018

آموزش پیاده سازی HSRP بر روی روتر های سیسکو

آموزش پیاده سازی HSRP بر روی روتر های سیسکو در این پست می خواهیم به آموزش پیاده سازی HSRP بر روی روتر های سیسکو در خدمت […]

Read more - 14/01/2018

معرفی وب سرویس ها

معرفی وب سرویس ها در این مطلب می خواهیم به معرفی وب سرویس ها برای شما کاربران عزیز بپردازیم. در ابتدای مطلب تعریفی مختصر و مفید […]

Read more - 11/01/2018

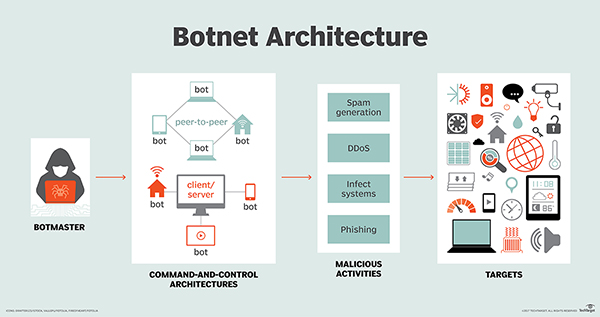

Botnet چیست و عملکردش چگونه است؟

Botnet چیست و عملکردش چگونه است؟ Botnet چیست و عملکردش چگونه است؟ این سوال ممکن است برای شما نیز پیش آمده باشد. در این پست قصد […]

Read more - 05/02/2018

آشنایی با دستورات مخرب در لینوکس

آشنایی با دستورات مخرب در لینوکس در این مقاله می خواهیم شما کاربران عزیز را با دستورات مخرب در لینوکس آشنا کنیم. امیدواریم مقاله آشنایی با […]

Read more - 17/04/2018

محتوایاتی که توسط موتور های جستجو قابل روئیت نیست

محتوایاتی که توسط موتور های جستجو قابل روئیت نیست در این مطلب قصد داریم محتوایاتی که توسط موتور های جستجو قابل روئیت نیست را بصورت موردی […]

Read more - 08/01/2018

روش های بررسی وضعیت هاست

روش های بررسی وضعیت هاست در این پست قصد داریم به معرفی روش های بررسی وضعیت هاست برای شما کابران عزیز بپردازیم . همانطور که می […]

Read more