در این پست قصد داریم شما کاربران عزیز را با Proxy Server و نحوه عملکرد آن آشنا کنیم. در ابتدا تعرفی مختصر و مفید از Proxy Server ارئه خواهیم داد و سپس به ویژگی های پروکسی اشاره می کنیم و در ادامه نحوه عملکرد آن را توضیح خواهیم داد. امیدوتریم مقاله Proxy Server و نحوه عملکرد آن برای شما نیزمفید و کاربردی باشد . با مت همراه باشید.

Proxy Server

پروکسی چیست؟

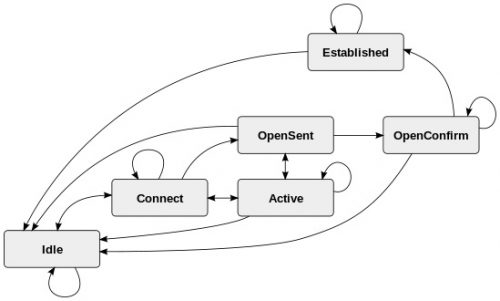

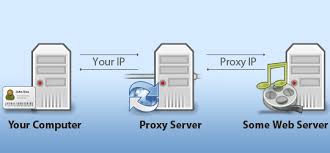

پروکسی در لغت به معنای “وکیل” و “به نیابت فردی کاری را انجام دادن” می باشد. در دنیای اینترنت پروکسی به کامپیوتر ی گفته می شود که به سایـر کامپیوتر ها اجازه میدهد تا از طریق آن با مقصدشان یک رابطه غیر مستقیم برقرار کنند. بیایید این مطلب را با یک مثال ساده زیـادتر توضیح دهیم. فرض نمایید شما در یک اداره کار مینمایید . هر اتاق این اداره یک خط تلفن دارد که به تلفنخانه مرکزی اداره وصل می باشد. حال چنان چه شما بخواهید از اداره به منزلتان زنگ بزنید ضـروری هست یک شماره (برای مثال ٩) را بگیرید و پـس از تلفنچی اداره بخواهید که شماره تلفن منزلتان را گرفته و به شما وصل نماید . نقش تلفنخانه و تلفنچی در این مثال دقیقا مثل نقش پروکسی در اینترنت می باشد. وقتی کامپیوتر ی از طریق پروکسی به اینترنت وصل هست و میخواهد به یک فایل دسترسی پیدا نماید ، ابتدا تقاضـای ش را به پروکسی میفرستد. سپس پروکسی به کامپیوتر مقصد متصل شده و فایل تقاضـای ی را اخذ می کند و پـس آن را برای کامپیوتر تقاضـای کننده میفرستد.این شکل رابطه مستقیم میـان کامپیوتر های سرویس دهنده و سرویس گیرنده را نمایش میدهد.این شکل رابطه از طریق پروکسی را نشان میدهد. همان گونه که می بینید عملا هیچ رابطه مستقیمی میـان کامپیوتر سرویس دهنده و کامپیوتر سرویس گیرنده وجود ندارد .

Proxy Server

همان گونه که می بینید پروکسی در اینجا به عنوان یک واسطه عمل می کند و عملا هیچ رابطه مستقیمی میـان کامپیوتر های سرویس دهنده و سرویس گیرنده وجود ندارد. حال شانس دارد برایتان این پرسش پیش آید که کاربرد پروکسی چیست و چرا برخـی وقتها از آن بهره گیری می شود .

جـواب این هست که برای بهره گیری از پروکسی عـلت ها بیشتری وجود دارد که در پایین به مهمترین انها اشاره می کنیم:

● بالا بردن امنیت شبکه:

گاهی مدیران شبکه برای بالا بردن امنیت شبکه شان و حفاظت کاربران در مساوی هکرها از پروکسی بهره گیری میکنند. در این حالت به جای این که تک تک کاربران مستقیما به اینترنت متصل شوند، همگی از طریق یک پروکسی به اینترنت وصل میشوند. به این ترتیب مدیر شبکه خواهـد توانست با نصب فایروال و سایـر نرم افزارهای امنیتی و با نظارت بر پروکسی از کل شبکه تحت مدیریتش حفاظت نماید .

● اعمال محدودیت بر کاربران:

گاهی دلیـل بهره گیری مدیران شبکه از پروکسی، اعمال محدودیت بر کاربران می باشد. اما دقت نمایید که اعمال محدودیت، صرفا به معنی فیلترینگ یا سانسور نمی بـاشد بلکه شانس دارد مدیر شبکه تنها بهره گیری از بعضـی نرم افزارها (مثل چت) را برای کاربرانش ممنوع نماید .

● کش کردن (Caching):

یکـی از کاربردها با ارزش پروکسی انجام کش می باشد. کش به یک ورژن بایگانی شده از محتویات اینترنت بر روی پروکسی گویند. فرض نمایید در شبکه ای که از پروکسی ایستفاده می کند چند صد کاربر وجود دارد. حال یکـی از این کاربران مخواهد اخبار سایت بی بی سی را بخواند، از این رو تقاضـای ی را به پروکسی فرستاده و پروکسی نیز صفحه مورد نظـر را از سایت بی بی سی گرفته و برایش ارسال می کند . در اینجا پروکسی میتواند یک ورژن از این صفحه را بر روی هارد دیسکش ذخیره نماید . حال چنان چه کاربر دیگری تقاضای این صفحه را بکند دیگر ضـروری نیست پروکسی مجددا به سایت بی بی سی رجوع نماید ، بلکه بسیار راحت ورژن ای که روی هارد دیسکش ذخیره شده را برای وی میفرستد. با انجام این کار هم سریع و کارایی شبکه اضافه می شود و هم از ترافیک و مرتبه شبکه کم میگردد. اما انجام عمل کش، الگوریتم پیچیده ای دارد و پروکسی می بایست به نحوی این کار را انجام دهد تا از ارسال اطلاعات تاریخ قبلی اجتناب شود.

● حفظ هویت:

دلیـل بهره گیری برخـی کاربران از پروکسی، پنهـان ماندن و شناسایی نشدن است، چون از نگاه کـرد کامپیوتر میزبان، آن فردی که تقاضای اطلاعات کرده پروکسی هست نه کاربر. اما هر کس برای پنهـان کاری عـلت ها ویـژه خود را دارد. شانس دارد شما یک فـرد مشهـور باشید و نخواهید فردی بفهمد که شما از چه سایتهایی بازدید کرده اید. حالت دیگر این هست که یک هکر بخواهد به یک سیستم نفوذ نماید و هیچ ردپایی از خود بجا نگذارد.

مد نظر داشته باشید که تمام پروکسی ها برای پنهـان کاری مناسب نیستند و از این نظـر به دو دسته ناشناس (Anonymous) و غیر ناشناس (Non Anonymous) تقسیم میشوند. پروکسی های ناشناس، هویت فردی که ازشان بهره گیری می کند را حفظ میکنند در حالی که پروکسی های غیر ناشناس هویت (IP آدرس) کاربرشان را به کامپیوتر هدف اطلاع میدهند.

● تحت نظـر گرفتن و سرقت اطلاعات:

به مثالی که در اول این بحث آورده شد برگردید. همیشه برای تلفنچی اداره این توانایی وجود دارد که به مکالمات شما دزدکی گوش دهد و از کارتان سر درآورد. عین این مسئله برای پروکسی صادق می باشد. برخـی وقتها یک سازمان امنیتی یا یک نهاد دولتی مثل FBI اقدام به تهیه پروکسی عمومی می کند و کوشش می کند با تحت نظـر قرار دادن کسانی که از پروکسی آنان بهره گیری میکنند، اقدام به شناسایی هکرها و خرابکاران نماید . برخـی وقتها نیز این هکرها و دزدان اینترنتی می باشند که اقدام به تهیه پروکسی میکنند و قصدشان این هست تا با پایین نظـر گرفتن کاربران، اطلاعات با ارزش آنها مثل شماره کارت اعتباری و پسوردها را سرقت کنند.

● آدرس پروکسی:

آدرس پروکسی که نیت بهره گیری از آن را دارید نبایستی در لیست مشکی مخابرات باشد وگرنه کار نخواهد کرد. عملا این توانایی برای سانسور کنندگان وجود ندارد که آدرس همـه پروکسی ها را در لیست سیاهشان قرار دهند؛ چون هر روزه هزاران پروکسی آغاز به کار میکنند و صدهها عدد نیز از عرضه سرویس باز می مانند. مدیریـت و شناسایی تمام پروکسی ها برای سانسور کنندگان کاری غیر شانس دارد .

● پروکسی عمومی :

اکثر پروکسی ها بوسیـله سازمانها و مؤسسات و برای عرضه خدمت به کاربران خودشان تهیه شده اند. این دسته از پروکسی ها از عرضه سرویس به شما امتناع خواهند کرد. برای بهره گیری از گروهی دیگر از پروکسی ها شانس دارد نیاز به پسورد داشته باشید. برای این که بتوانید از آنان بهره گیری نمایید می بایست مشترکشان شوید و آبونمان بپردازید. خوب، چنان چه قصد پول خرج کردن ندارید فقط مورد باقیمانده برایتان پروکسی های عمومی و پروکسی های حفاظت نشده می باشند . پروکسی های حفاظت نشده در اصل متعلق به مؤسسات و سازمانها می باشند و برای بهره گیری داخلی خودشان طراحی شده اند ولی به دلیـل ضعف در مدیریت و پیکربندی، به اشخـاص بیرون از آن سازمان نیز سرویس میدهند. بدیهی هست که عمر این پروکسی ها خیلی کوتاه است و به محض این که صاحبان پروکسی به سوء بهره گیری از پروکسیشان پی ببرند آن را خواهند بست. پروکسی عمومی (Public Proxy) به پروکسی میگویند که برای بهره گیری رایگان عموم کاربران اینترنت طراحی شده می باشد. عملا چنین پروکسی وجود ندارد؛ چرا که تهیه و مواظبت کردن یک پروکسی هزینه بیشتری برای مالـک آن دارد و در رو به روی هیچ منفعتی هم برای وی به همراه ندارد (اما بجز وب پروکسی ها). پس نسبت به پروکسی های عمومی به دیده احتیاط نگاه نمایید ، چون شانس دارد متعلق به سازمانهای جاسوسی یا دزدان اینترنتی باشد. اما برخـی وقتها چنین پروکسی هایی از طرف سازمانهای مبارزه با سانسور هم راه اندازی می شوند.

Proxy Server

ويژگي هاي پروكسي

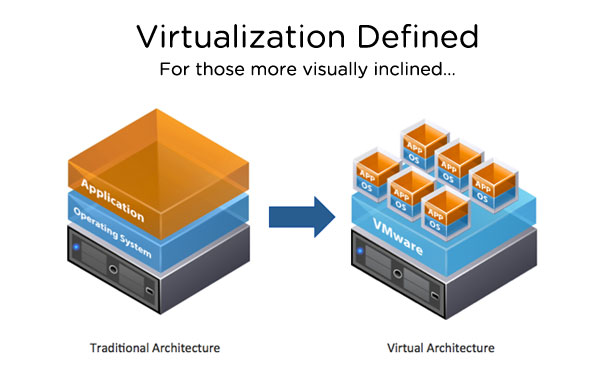

ويژگي اول : با بهره گیری از Proxy Server مي توان از اكثر پروتكلهاي موجود در شبكه هاي محلي در محدوده نرم افزارهاي كاربردي در شبكه هاي LAN مشابه با اينترنت بهره گیری كرد .

Proxy Server پروتكلهاي پر كاربرد شبكه هاي محلي مثل IPX/SPX (مورد بهره گیری در شبكه هاي ناول) ، NETBEUI (مورد بهره گیری در شبكه هاي LAN با تعداد كاربران كم) و TCP/IP (مورد بهره گیری در شبكه هاي Intranet) را پشتيباني مي كند. با اين ترتيب براي اينكه بتوان از يك نرم افزار كاربردي شبكه LAN كه مثلا” با پروتكل IPX/SPX روي ناول نوشته شده ، روي اينترنت بهره گیری كرد نيازي نيست كه قسمتهاي مرتبط به رابطه با شبكه كه از Function Call هاي API بهره گیری كرده را به Function Call هاي TCP/IP تغيير داد بلكه Proxy Server خود اين تغييرات را انجام داده و مي توان به راحتي از نرم افزاري كه تا كنون تحت يك شبكه LAN با ناول كار مي كرده هست را در شبكه اي كه مستقيما” به اينترنت متصل هست ، بهره گیری كرد .

همين ويژگي در مـورد سرويسهاي اينترنت مثل , FTP , Telnet , Gopher , IRC RealAudio , Pop3 و . . . وجود دارد . به اين معنا كه زمان پياده سازي برنامه با يك سرويس يا پروتكل ویـژه ، محدوديتي نبوده و كدي در برنامه براي ايجاد هماهنگي نوشته نمي گـردد .

ويژگي دوم : با Cache كردن اطلاعاتي كه بيشتر بهره گیری مي شوند و با ایجاد نگاه دارا بودن آنان ، قابليت سرويسهاي اينترنت نمايان تر شده و مقدار قابل توجهي در پهناي باند رابطه ي صرفه جويي مي گردد.

ويژگي سوم : Proxy Server امكانات ويژه اي براي ايجاد امنيت در شبكه دارد . اغلب ” در شبكه ها دو دسته امنيت اطلاعاتي مد نظـر می باشد. يكي آنكه تمام كاربران شبكه نتوانند از تمام سايتها بهره گیری كنند و ديگر آنكه هر كسي نتواند از روي اينترنت به اطلاعات شبكه دسترسي پيدا كند . با بهره گیری ازProxy Server نيازي نيست كه هر Client بطور مستقيم به اينترنت وصل گـردد ضمناً از دسترسي غيرمجاز به شبكه داخلي جلوگيري مي گـردد . همچنين مي توان با بهره گیری از SSL(Secure Sockets Layers) امكان رمز كردن داده ها را نيز فراهم آورد.

ويژگي چهارم : Proxy Server بعنوان نرم افزاري كه مي تواند با سيستم علت شما مجتمع گـردد و همچنين با IIS(Internet Information Server) سازگار مي باشد، بهره گیری مي گردد.

خدمات Proxy Server

Proxy Server سه سرويس در اختيار كاربران خود قرار مي دهد:

1-Web Proxy Service : اين سرويس براي Web Publishing يا همـان ايجاد Web Site هاي مختلـف درشبكه LAN مفيد مي باشد . براي اين منظور قابليت با ارزش Reverse Proxing در نظـر گرفته شده می باشد. Reverse Proxing امكان شبيه سازي محيط اينترنت درمحيط درون مي باشد. به اين ترتيب شخـص بدون ايجاد رابطه فيزيكي با اينترنت مي تواند برنامه خود را کماکان كه در محيط اينترنت عمل خواهد كرد، آزمایش كرده و مورد بهره گیری قرا دهد. اين قابليت در بالا بردن سرعت و كاهش هزينه توليد نرم افزارهاي كاربردي تحت اينترنت اثر گذار می باشد.

2-Winsock Proxy Service : منظور، امكان بهره گیری از API Callهاي Winsock در Windows می باشد. در Windows ، Function Call هاي مورد بهره گیری در سرويسهاي اينترنت مثل Telnet ، FTP ، Gopher و . . . ، تحت عنوان Winsock Protocols معرفي شده اند. در حقيقت براي بهره گیری از اين سرويسها در نرم افزارهاي كاربردي نيازي نيست كه برنامه نويس چگونگي بهره گیری از اين سرويسها را پيش بيني كند.

3-Socks Proxy Service : اين سرويس، سرويس Socks 4.3a را پشتيباني مي كند كه در واقع زير مجموعه اي از Winsock مي باشد و امكان بهره گیری از Http 1.02 و بالاتر را فراهم مي كند. به اين ترتيب مي توان در طراحي Website بیرون از Firewall ، Security ايجاد كرد.

معيارهاي اثر گذار در گزینش Proxy Server

1- سخت افزار مورد نياز : براي هر چه مناسـب تر شدن توانمنديهاي Proxy Server ، می بایست سخت افزار آن توانايي تحمل مرتبه مورد انتظار را داشته باشد .

2- نوع رسانه فيزيكي براي رابطه با اينترنت : راه حلهاي مختلفي براي اتصال به شبكه اينترنت وجود دارد . ساده ترين راه ، بهره گیری از مودم و خطوط آنالوگ مي باشد . راه ديگر بهره گیری از ISDN و خطوط ديجيتال هست كه هم احتياج به تبديل اطلاعات از آنالوگ به ديجيتال و برعكس در ارسال و دريافت اطلاعات ندارد و هم از سرعت بالاتري برخوردار می باشد. شیوه ديگر بهره گیری از خط هاي T1/E1 با ظرفيت انتقال گيگا بايت مي باشد .

* پيشنهاد مي گـردد كه در شبكه هاي با كمتر از 250 كاربر از ISDN و از 250 كاربر به بالا از T1/E1 بهره گیری گـردد . ( اما در ايران به دلیـل عدم وجود خطوط ISDN و كمبود خطوط T1/E1 اين استانداردها كمتر قابل پياده سازي می باشند . )

3- هزينه رابطه با اينترنت :دو علت اثر گذار در هزينه اتصال به اينترنت ، پهناي باند و مانايي رابطه مي باشد . هر چه مرورگرهاي اينترنتي بيشتر و وقـت بهره گیری بيشتر باشد ، هزينه بالاتر خواهد بود . با دقت به اينكه Proxy Server مي تواند با Caching اطلاعات اين مسائـل را بهبود بخشد ، بررسي اين علت مي تواند در تعيين تعداد Proxy هاي مورد بهره گیری اثر گذار باشد .

4- نوع و روش مديريت سايت :اين علت نيز در تعيين تعداد Proxyها اثر گذار می باشد. مثلا” چنان چه در شبكه اي مشكل راهبري وجود داشته باشد ، با اضافه كردن تعداد Proxyها ، مشكل راهبري نيز بيشتر می شود .

5- پروتكل هاي مورد بهره گیری :Proxy Server ها اغلب ” از پروتكلهاي TCP/IP و يا IPX/SPX براي رابطه با Client ها بهره گیری مي كنند . بنابراين براي بهره گیری از Proxy می بایست يكي از اين پروتكل ها را در شبكه بهره گیری كرد .

* پيشنهاد مي گـردد در شبكه هاي كوچك با دقت به تعداد كاربرها Proxy Server و Web Server روي يك كامپيوتر تعبيه شوند و در شبكه هاي م بوسیله ی يا بزرگ تعدادserverProxyها بيش از يكي باشد .

اقسام Proxy

تعدادی از اقسام Proxy Server ها به قرار زیـر می باشند :

cache Proxy: جهت caching اطلاعات .

web Proxy: جهت ممانعـت از نفوذ Hacker ها و هم چنین تغییر فرمت webpageها .

Access control Proxy: جهت ضبط اطلاعات و عملکرد کاربران در شبکه های محلی.

Anonymizing Proxy:جهت پنهـان نگه دارا بودن اطلاعات کاربر متقاضی اطلاعات .

Hostile Proxy: اغلب بوسیـله نفوذگران به شیوه یک نرم افزار در سرور نصب می گـردد تا نسبت به شنود کلیه کار های کاربران برای نصب کننده آن اقدام نماید .

Transparent Proxy: به Proxy هایی گفته می گـردد که از نگاه کـرد user در شبکه وجود ندارد ، در حالی که وجود داشته و نسبت به انجام اعمال محول شده اقدام می کند .

Non-trans Proxy,Open Proxy ,Spilet Proxy ,Reverse Proxyو …اقسام دیگر Proxy هستنـد که در فرصتی دیگر به معرفی آنان خواهیم پرداخت .

روش کار Proxy

همـان طور که از تعریف اقسام Proxy ها خواهید توانست حدس بزنید ،ف ی ل ت ر شکن ها در واقع نوعی Anonymizing Proxy می باشند که اطلاعات مورد نظـر شما را از چشم ف ی ل ت ر به دور نگه می دارند.

هنگامی که شما در محل آدرس مرورگر خود ، آدرس سایتی را وارد می نمایید و یا در بخـش search یک موتور پیدا کردن ، کلمه ای را تایپ می نمایید ، این در خواست مبدل به یک packet شده و برای ارسال به سمت ISP و از آنجا به سمت سرور مهـم مورد نظـر شما آماده می شود .هم چنین پـس از رسیدن packet به دست ISP تان ، سرور ف ی ل ت رینگ موجود در ISP با مطالعه محتویات آن ، ازقصد و منظور شما مطلع شده و اجازه و یا نداشتن اجازه گذر را صادر می کند .

هنگامی که بطور عادی نسبت به وارد کردن کلمه و یا سایتی که فیلتر شده هست اقدام می نمایید ، سرور فیلتر متوجه غیر مجاز بودن تقاضـای شما شده و پیغام Access Denide را برای شما ارسال می کند .اما چنان چه از یک سرور Proxy بهره گیری نمایید ،مسائـل پایین اتفاق می افتد :

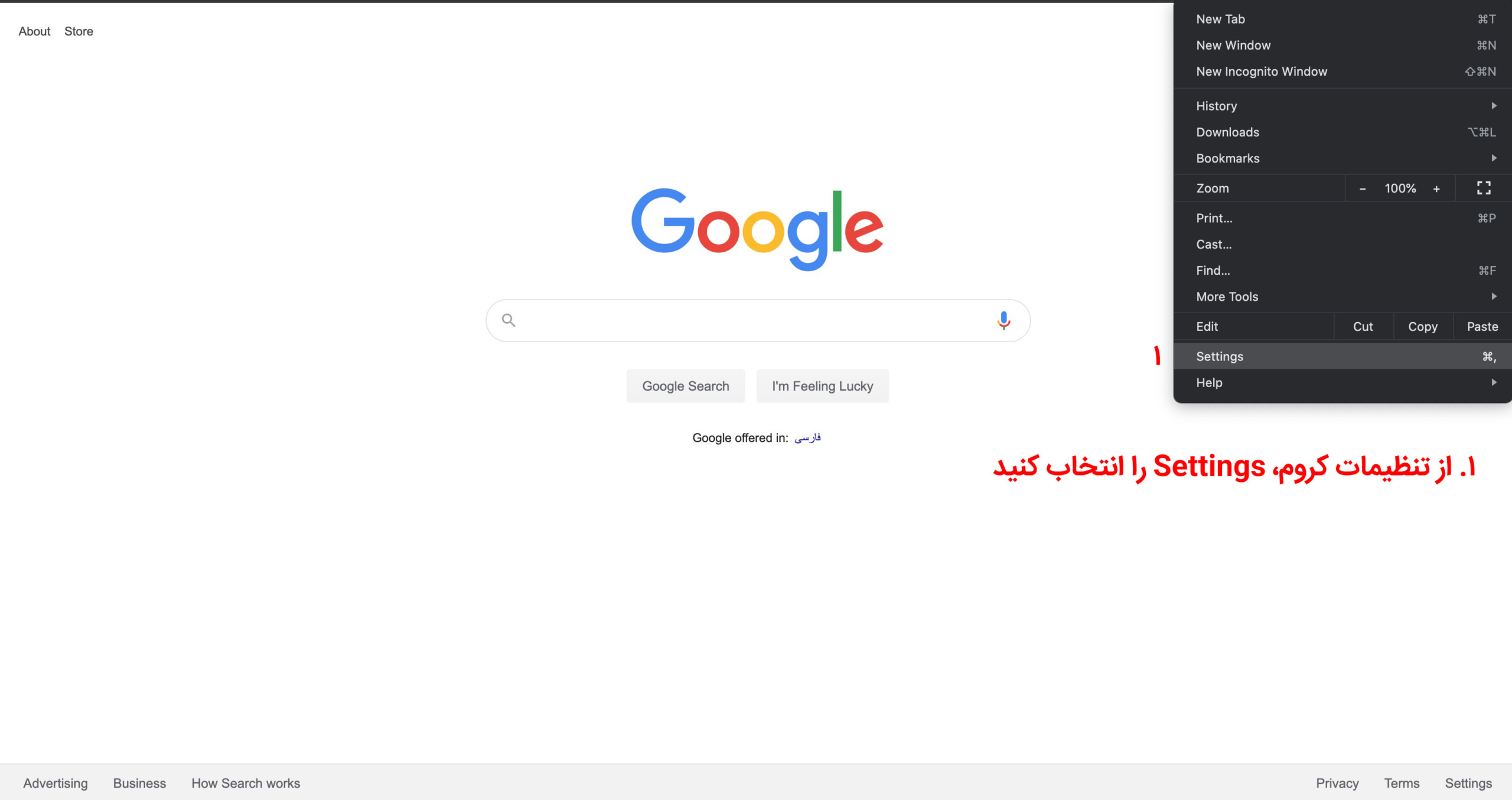

ابتدا شما در Address Bar مرورگر ،آدرس Proxy Server مورد نظـر تان را وارد می نمایید .

Home Page سرور Proxy ظاهر شده و از شما می خواهد که آدرس واقعی مورد نظـر تان را وارد نمایید .

با وارد کردن آدرس مورد نظـر در Proxy ، واژگـان واردشده از حالت معمول به حالت کد شده مبدل شده و به سمت سرور Proxy فرستاده می شود .

سرور Proxy که شما به آن وصل شده اید ،با بازیابی اطلاعات کد شده ،متوجه می گـردد که با کدام سرور کاردارید .

تقاضای شما از طریق Proxy برای سرور مورد نظـر تان فرستاده می شود .

اطلاعات مورد نظـر شما از سرور مهـم به سمت Proxy فرستاده می شود .

سرور Proxy اطلاعات اخذ ی را کد کرده و برای شما ارسال می کند .

و به این ترتیب چه در راه رفت (ارسال تقاضا)و چه در راه بازگشت (اخذ اطلاعات)،فیلتر موجوددر ISP متوجه نخواهد شد که شما تقاضای اخذ چه اطلاعاتی را کرده اید .

اما با تمام این تفاصیل می بایست گفت راه مواجهه با بدی های موجود در اینترنت ،فیلتر آنان به نحو موجود نمی بـاشد ،چرا که به آسانـی می توان هر ف ی ل ت ر و ضمناً هر ف ی ل ت ر شکنی را دور زد .راه حل عملی و منطقی این معضل ، واکسینه کردن مردم در رو به روی این بدی همی باشد. به عبارت دیگر چنان چه بتوانیم مردم را از خصوصیت ها و معایب مطالب ،اطلاعات و اتفاقات اطراف خود مطلع سازیم ،آنگاه نیازی به مراقبت دائم از آنان نیست.

خب دوستان به پایان مقاله آموزشی Proxy Server و نحوه عملکرد آن رسیدیم. از توجه و همراهی شما سپاسگزاریم. برای مشاهده اطلاعات بیشتر در زمینه سرور مجازی و سرور اختصاصی کلیک کنید.